ปริมาณเหตุการณ์เจาะระบบเพื่อขโมยข้อมูล (Data Breach) ที่ถูกรายงานในปี 2018 กลายเป็นที่กล่าวขวัญในปัจจุบัน บริษัทเทคโนโลยีอินเทอร์เน็ตยักษ์ใหญ่ สายการบินชั้นนำ หน่วยงานรัฐบาล ต่างตกเป็นเป้าหมายการทำลายล้างของการโจมตีไซเบอร์นี้ทั้งสิ้น สิ่งหนึ่งที่องค์กรเหล่านี้มีเหมือนกัน คือ ขอบเขตการลงทุนทางด้านความมั่นคงปลอดภัย IT มีขนาดใหญ่กว่าองค์กรทั่วไปเป็นอย่างมาก องค์กรเหล่านั้นมีการป้องกันความมั่นคงปลอดภัยหลายชั้น เช่น Next-generation Firewall (NGFW), Intrusion Prevention System (IPS), Web Application Firewall, Antivirus และโซลูชัน Anti-APT อย่างไรก็ตาม ระบบของพวกเขายังคงถูกเจาะเข้ามาได้อยู่ดี

การเจาะระบบเพื่อขโมยข้อมูลนี้อาจเกิดขึ้นกับหลายๆ องค์กรโดยไม่รู้ตัว ราวกับว่าไม่ว่าคุณจะลงทุนด้านความมั่นคงปลอดภัย IT ไปแล้วเท่าไหร่ก็ตาม แฮ็กเกอร์ก็ยังคงสามารถบุกรุกเข้ามายังระบบเครือข่ายของคุณได้ คำพูดสุดคลาสสิกจากหนังที่ว่า “ชีวิตย่อมมีหนทางของมัน” ดูเหมือนจะเป็นจริงสำหรับเหล่าแฮ็กเกอร์ กล่าวคือ พวกเขาสามารถหาจุดอ่อนที่ไม่เคยพบมาก่อนได้ก่อนคนอื่นเสมอ

อีกคำกล่าวหนึ่งที่ยังคงเป็นจริงเสมอ คือ “รู้เขารู้เรา รบร้อยครั้งชนะร้อยครั้ง” กลไกการเฝ้าระวังภัยแบบพาสซีฟ ซึ่งทำหน้าที่เสมือนเป็นป้อมปราการด่านหน้า ไม่เพียงพอต่อการป้องกันการบุกรุกโจมตีจากแฮ็กเกอร์ นักวิชาการได้นำเสนอแนวคิดใหม่ที่เรียกว่า “Threat Intelligence Blocking” ที่มาพร้อมกับการฟีดข้อมูลภัยคุกคามอัจฉริยะ เช่นเดียวกับการป้องกันขีปนาวุธ ที่ซึ่งระบบเรดาห์ภาคพื้นดิน ระบบตรวจจับผ่านดาวเทียม และระบบต่อต้านขีปนาวุธอันแสนซับซ้อนทำงานร่วมกันเพื่อยับยั้งภัยคุกคามก่อนที่จะเข้าถึงอาณาเขตของคุณ ด้วยการสร้างเครือข่ายอัจฉริยะที่ถักทอกันอย่างหนาแน่น ภัยคุกคามจะถูกตรวจจับและกำจัดทิ้งก่อนที่จะรุกล้ำเข้าโดเมนของคุณ กรรมวิธีนี้ไม่เพียงค่อยช่วยผ่อนภาระของ Firewall และ IPS แต่ยังช่วยเพิ่มมาตรการด้านความมั่นคงปลอดภัยขององค์กรอีกด้วย

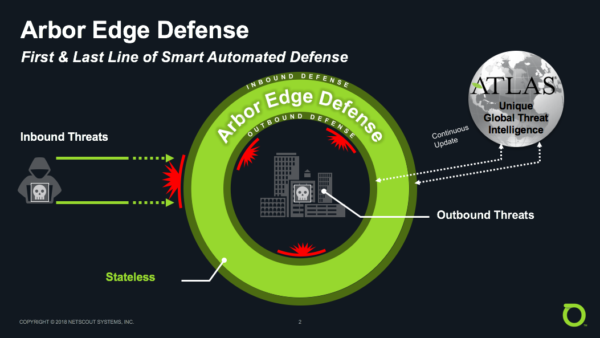

เพื่อตอบรับความต้องการเหล่านี้ NETSCOUT Arbor ได้นำเสนอและเปิดตัวโซลูชันใหม่ คือ “Arbor Edge Defense” (AED) ซึ่งสามารถทำหน้าที่เป็น TIG (Threat Intelligence Gateway) พร้อมจัดเก็บ Indicators of Compromise (IOC) ได้มากถึงหลายล้านรายการเพื่อเติมเต็มมาตรการด้านความมั่นคงปลอดภัยที่องค์กรใช้งานอยู่ให้แข็งแกร่งยิ่งขึ้น

การลดลงของประสิทธิผลของมาตรการด้านความมั่นคงปลอดภัยในปัจจุบัน

หลายองค์กรยังคงวางแผนและสร้างเครือข่ายความมั่นคงปลอดภัยสูงโดยลงทุนกับโซลูชันด้านการป้องกันการบุกรุกโจมตีจากภายนอก การกระทำเช่นนี้มักก่อให้เกิดผลลัพธ์ที่ชวนส่ายหัวบ่อยๆ เนื่องจากพวกเราได้เห็นมาตลอดว่าข้อมูลสำคัญยังคงรั่วไหลสู่ภายนอกอยู่ดี เหตุการณ์เหล่านี้อาจมีสาเหตุมาจากหลายปัจจัยและองค์กรก็ควรที่จะโฟกัสที่ต้นตอของปัญหา มิเช่นนั้น การลงทุนกับเทคโนโลยีระดับสูงเพียงอย่างเดียวก็ไม่มีทางที่จะช่วยพลิกผันสถานการณ์เหล่านั้นไปได้

คุณนฐกร พจนสัจ ผู้จัดการประจำประเทศไทยและลาวของ NETSCOUT Arbor ได้ให้การวิเคราะห์ลงรายละเอียดเกี่ยวกับปัญหาดังกล่าว ประการแรก การโจมตีไม่พึงประสงค์สามารถหาวิธีผ่านการป้องกันด้านความมั่นคงปลอดภัยแบบหลายชั้นขององค์กรได้ แฮ็กเกอร์สามารถทำการหลอกล่อดังกล่าวได้สำเร็จเนื่องจากเป้าหมายของพวกเขานั้นมักพึ่งพาเทคนิคการตรวจจับที่อาศัย Signature หรือ Fingerprint มากเกินไป ซึ่งอาจไม่มีประสิทธิผลที่ดีเพียงพอในการรับมือกับการเจาะระบบผ่านช่องโหว่ Zero-day ถึงแม้ว่าหลายองค์กรจะมีโซลูชัน Anti-APT (เช่น เทคโนโลยี Sandbox) ติดตั้งอยู่เพื่อบล็อกภัยคุกคามที่ไม่เคยพบมาก่อน แต่ก็ไม่สามารถรับประกันผลลัพธ์ของมันได้

เช่นเดียวกับเหรียญที่มี 2 ด้าน เมื่อเทคโนโลยี Sandbox สำหรับตรวจจับการโจมตีแบบ Zero-day ถือกำเนิดขึ้น เทคโนโลยี Anti-sandbox ที่ใช้หลบการตรวจจับดังกล่าวก็อุบัติตามเช่นกัน แต่ต้องไม่ลืมว่า ในเรื่องของความมั่นคงปลอดภัย ยังคงมีอีกหลากหลายส่วนที่ยังไม่ถูกสำรวจ กล่าวคือ ไม่มีอะไรที่เป็นไปไม่ได้ นั่นคือเหตุผลว่าทำไมองค์กรจึงไม่ควรพึงพาแค่เทคโนโลยี Sandbox เพียงอย่างเดียวในการรับมือกับ APT

ประการที่สอง ทราฟฟิกบนอินเทอร์เน็ตถูกเข้ารหัสมากกว่า 70% เพื่อหยุดยั้งภัยคุกคามที่อาจฝังมากับทราฟฟิกที่เข้ารหัส อุปกรณ์ด้านความมั่นคงปลอดภัยที่ติดตั้งบนระบบเครือข่ายอาจจำเป็นที่จะต้องเพิ่มความสามารถในการเข้ารหัส/ถอดรหัส SSL ซึ่งทำให้เกิดค่าใช้จ่ายและการบริหารจัดการโมดูลเพิ่มเติมเหล่านี้ที่อาจมีราคาแพงและมีเฉพาะองค์กรขนาดใหญ่เท่านั้นที่จัดหามาใช้งานได้ ในที่สุดแล้ว ทราฟฟิกข้อมูลที่ถูกเข้ารหัสจะถูกปล่อยผ่านให้เข้ามาโดยไม่มีการตรวจสอบ ซึ่งเพิ่มความเสี่ยงในการเกิดเหตุระบบรักษาความมั่นคงปลอดภัยถูกเจาะได้

ประการที่สาม หลายองค์กรตระหนักว่าจำเป็นต้องใช้หลายโซลูชันในการต่อกรกับปัญหาด้านความมั่นคงปลอดภัยที่มีความซับซ้อน ความคิดนี้อาจไม่ได้ถูกต้องที่สุด เมื่อใช้อุปกรณ์ด้านความมั่นคงปลอดภัยมากขึ้น ย่อมทำให้ปริมาณการแจ้งเตือนเพิ่มขึ้นตาม นักวิเคราะห์ด้านความมั่นคงปลอดภัยต้องขยันขันแข็งในการตรวจสอบข้อมูล Log ระหว่างช่วงเฟสเริ่มต้นของการวางระบบ เมื่อปริมาณของการแจ้งเตือนเพิ่มมากขึ้น พร้อมๆ กับจำนวน False Positive ที่สูงตาม ความอ่อนล้าจากการตรวจสอบอาจก่อนให้เกิดการมองข้ามเหตุผิดปกติบางอย่างได้

นอกจากนี้ องค์กรที่มีขนาดใหญ่กว่ามักกระจายการลงทุนด้านความมั่นคงปลอดภัยโดยการจัดซื้อโซลูชันจากหลายๆ ผู้ให้บริการด้านความมั่นคงปลอดภัย ข้อมูลระหว่างระบบเหล่านี้อาจไม่มีการเชื่อมโยงระหว่างกัน แต่ละโซลูชันต่างผลิตข้อมูล Log เหตุการณ์เป็นจำนวนมาก ซึ่งทำให้นักวิเคราะห์ด้านความมั่นคงปลอดภัยเชื่อมโยงแต่ละจุดและมองภาพใหญ่ของพฤติกรรมของแฮ็กเกอร์ได้ยาก ก่อให้เกิดช่องโหว่ที่ทำให้ศัตรูแทรกซึมเข้ามาในระบบเครือข่ายได้

IOT มีปริมาณเพิ่มขึ้น ยากต่อการวางระบบป้องกันภัยคุกคาม

ถือว่าเป็นเรื่องสำคัญอย่างยิ่งที่จะมีการรวบรวมและแลกเปลี่ยน Threat Intelligence หลายองค์กรทั่วโลกกำลังเดินหน้าเข้าสู่มาตรฐาน ISAC (Information Sharing and Analysis Center) ซึ่งในระดับชาติเองก็มี N-ISAC และ G-ISAC สำหรับรัฐบาลภายใต้ชาตินั้นๆ , FS-ISAC สำหรับสถาบันการเงิน, W-ISAC สำหรับทรัพยากรทางน้ำ, ONG-ISAC สำหรับน้ำมันและแก๊สธรรมชาติ ISAC ถูกตั้งขึ้นในหลายๆ หน่วยงานโดยมีวัตถุประสงค์เพื่อผสานความร่วมมือและแลกเปลี่ยนข้อมูลระหว่างกันเพื่อให้เหนือกว่าในการรับมือกับเหล่าแฮ็กเกอร์

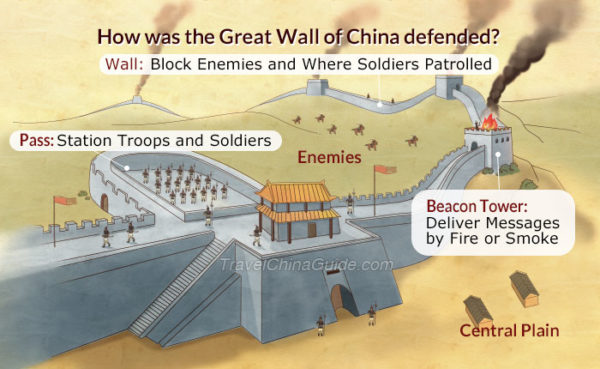

ย้อนกลับไปในช่วงยุครณรัฐของจีน ผู้คนสมัยโบราณทราบดีถึงความสำคัญของการแลกเปลี่ยนข้อมูล เพื่อป้องกันการรุกรานจากชาวต่างชาติ จักรพรรดิตัดสินใจที่จะสร้างป้อมส่งสัญญาณ ณ บริเวณวิกฤตและมีการจราจรเข้าถึง อย่างไรก็ตาม ไม่ใช่ทุกป้อมจะมีการวางกำลังรบอย่างเพียงพอ บางป้อมมีเพียงทหารประจำการเพียงไม่กี่นายเท่านั้น พวกเขาเหล่านั้นไม่ได้ถูกคาดหวังให้สู้กับศัตรูหลายร้อยคนได้ แต่หน้าที่ของพวกเขาคือการส่งสัญญาณไฟ (หรือสัญญาณควัน) เมื่อพบเห็นศัตรู เมื่อทหารอีกป้อมหนึ่งเห็นสัญญาณไฟส่งมา ก็จะส่งสัญญาณไฟต่อเป็นทอดๆ การทำแบบนี้ช่วยให้สามารถถ่ายทอดสัญญาณไปได้ไกลหลายร้อยกิโลเมตรและทำให้ฐานทัพสามารถเตรียมกองทัพเพื่อขจัดผู้บุกรุกได้โดยใช้เวลาน้อยที่สุด

ISAC ที่เป็นหน่วยงานด้านความมั่นคงปลอดภัย IT เกิดขึ้นมาในปัจจุบันก็คล้ายคลึงกับป้อมส่งสัญญาณเหล่านี้ แม้องค์กรเอกชน รัฐบาล หรือสถาบันการศึกษาจะทำการวางจุดตรวจด้านความมั่นคงปลอดภัย ณ ตำแหน่งสำคัญบนระบบเครือข่าย แต่พวกเขายังคงพึ่งพาระบบป้องกันการบุกรุกโจมตีจากภายนอกเพียงอย่างเดียวในการตรวจจับทราฟฟิกที่ผิดปกติ อย่างไรก็ตาม ระบบยังคงมีช่องโหว่เสมอไม่ว่าจะมีการวางการป้องกันอย่างทั่วถึงเพียงใดก็ตาม ผู้ไม่ประสงค์ดีสามารถแสร้งทำเป็นผู้ใช้ปกติเพื่อข้าม (บายพาส) การตรวจสอบด้านความมั่นคงปลอดภัยไปได้อยู่ดี ในทางตรงกันข้าม ด้วยการผสาน Threat Intelligence จากภายนอก องค์กรจะสามารถตรวจจับสัญญาณไฟจากระยะไกลได้ พวกเขาสามารถรู้ได้ทันทีว่าศัตรูอยู่ที่ไหนและมีพฤติกรรมอย่างไร แม้จะไม่ได้ลงมือตรวจสอบด้วยตนเอง ดังนั้นแล้ว พวกเขาสามารถจัดเตรียมมาตรการตอบโต้เพื่อหยุดยั้งแฮ็กเกอร์ที่กำลังจะเจาะระบบเครือข่ายได้ล่วงหน้า

คุณนฐกรกล่าวว่า เมื่อลองมองพัฒนาการของ ISAC ในระดับโลก สามารถบอกได้ว่า ISAC จะประสบความสำเร็จเมื่อมีองค์ประกอบสำคัญ 3 ประการ ได้แก่ “การอัปเดตแบบเรียลไทม์”, “การทำงานอย่างอัตโนมัติ” และ “รูปแบบที่เป็นมาตรฐาน” ข้อมูล Threat Intelligence ควรถูกแชร์ผ่านกระบวนการอัตโนมัติอย่างพร้อมเพรียงกันโดยไม่ต้องรอให้คนเข้ามาจัดการ ที่สำคัญคือข้อมูลที่แชร์ควรถูกทำขึ้นในรูปแบบที่เป็นมาตรฐานเดียวกัน เช่น STIX (Structured Threat Information Expression) และ TAXII (Trusted Automated eXchange of Indicator Information) โดยมาตรฐานแรกนิยามรูปแบบของการบรรยายข้อมูล ในขณะที่มาตรฐานหลังนิยามโปรโตคอลในการติดต่อสื่อสารสำหรับการแชร์ข้อมูล มาตรฐานเหล่านี้ได้รับการยอมรับอย่างกว้างขวางในหน่วยงานด้านความมั่นคงปลอดภัยระดับนานาชาติ เมื่อถูกนำมาใช้อย่างเหมาะสม มาตรฐานดังกล่าวช่วยให้การผสานและแลกเปลี่ยนข้อมูลระหว่างแพลตฟอร์มเทคโนโลยีต่างๆ สามารถทำได้สะดวกมากยิ่งขึ้น ลองดูประเทศไต้หวันเป็นตัวอย่าง ไต้หวันได้นำกฎระเบียบของ ISAC เข้ามาใช้งานนานแล้ว เมื่อ ISAC เป็นที่แพร่หลาย สถาบันการศึกษาของไต้หวันจึงได้ริเริ่มโครงการ “สร้างกำแพง” โดยประมาณการณ์ว่าเครือข่ายของสถาบันการศึกษาสามารถสร้าง IOC ได้หลายหมื่นรายการ ซึ่งอาจประกอบด้วยหมายเลข IP, URL และโดเมนอันตราย เหล่านี้ถูกคาดหวังว่าจะช่วยให้สถาบันการศึกษาสามารถทำการป้องกันภัยคุกคามโดยใช้ Threat Intelligence ได้ นอกจากนี้ ระบบวิเคราะห์ข้อมูลทราฟฟิกที่ถูกพัฒนาขึ้นภายในประเทศยังถูกนำมาใช้ในโครงการดังกล่าว โดยมีการเชิญเจ้าของผลิตภัณฑ์ด้านความมั่นคงปลอดภัยมาร่วมเข้าร่วมเพื่อยืนยันว่า สามารถส่ง IOC เหล่านั้นไปยังอุปกรณ์ของพวกเขาเพื่อเพิ่มประสิทธิผลในการป้องกันภัยคุกคามได้

แม้กระนั้น ผลลัพธ์ที่ได้กลับไม่เป็นดังหวัง NGFW ส่วนใหญ่ไม่สามารถรับข้อมูล IOC หลายหมื่นรายการได้ ทั้งยังส่งผลกระทบต่อประสิทธิภาพการทำงานของอุปกรณ์อย่างใหญ่หลวง บริษัท NGFW จำเป็นต้องเปลี่ยนไปใช้อุปกรณ์รุ่นที่ใหญ่กว่าและแพงกว่า ซึ่งแทบจะไม่สามารถรองรับจำนวน IOC ปริมาณมหาศาลที่ใช้ในการป้องกันภัยคุกคามได้อย่างดีพอ

ความกังวลที่คาดว่าจะเกิดขึ้นได้ถูกตัดสินระหว่างกระบวนการที่ยากลำบากนี้ สำหรับองค์กรที่ต้องการป้องกันภัยคุกคามอย่างมีประสิทธิผล พวกเขาต้องเผชิญกับความปราชัยแม้จะอยู่ในเฟสเริ่มแรก เหตุผลเบื้องหลังความพ่ายแพ้นี้มาจาก NGFW หรืออุปกรณ์ด้านความมั่นคงปลอดภัยทั่วไปอื่นๆ มีการเพิ่มฟังก์ชันการทำงานจำนวนมากในช่วงหลายปีที่ผ่านมา แต่ละฟังก์ชันบริโภคหน่วยความจำและหน่วยประมวลผลมากมายมหาศาล ส่งผลให้หน่วยประมวลผลและหน่วยความจำที่เหลืออยู่ไม่เพียงพอต่อการจัดการกับ IOC ปริมาณหลายหมื่นรายการ อุปกรณ์เหล่านี้จึงเกิดปัญหาคอขวดเมื่อข้อมูล IOC หลายพันหรือหลายหมื่นรายการถูกส่งเข้ามา และเมื่อต้องรับข้อมูลเพิ่มขึ้นมากกว่านี้ ย่อมส่งผลกระทบร้ายแรงต่อประสิทธิภาพของอุปกรณ์ให้ทำงานช้าลง

ต้องบอกก่อนว่า “IOC 50,000 รายการ” ที่กล่าวไปก่อนหน้านี้เป็นเพียงการอ้างถึงจำนวน Threat Intelligence ที่รวบรวมเฉพาะภายในเครือข่ายของสถาบันการศึกษาเท่านั้น ในกรณีที่เป็น N-ISAC ระดับชาติซึ่งมีการผสานรวมข้อมูล Threat Intelligence ที่ได้รับมาจาก TIP อื่นๆ อาจมีจำนวน IOC ไม่ต่ำกว่า 1,000,000 รายการ ทำให้เป็นที่ถกเถียงกันว่าข้อมูลภัยคุกคามปริมาณมหาศาลขนาดนี้ควรถูกนำมาใส่และใช้เป็นพื้นฐานในการป้องกันหรือไม่ อย่างไรก็ตาม ต่อให้องค์กรเต็มใจที่จะลงทุนใช้อุปกรณ์ด้านความมั่นคงปลอดภัยระดับชั้นนำ ก็ไม่สามารถรับประกันได้ว่าอุปกรณ์เหล่านั้นจะมีสมรรถนะเพียงพอในการจัดการกับ IOC หลายล้านรายการ สิ่งนี้มีผลกระทบอย่างรุนแรงต่อประสิทธิภาพของ NGFW ให้ทำงานช้าลง

สถาปัตยกรรมแบบ Stateless ที่มาพร้อมกับการขยายความสามารถในการป้องกัน

เมื่อมีข้อจำกัดดังที่ได้กล่าวไป ถ้าผู้ใช้เลือกที่จะยอมรับความจริงและเพิ่ม IOC เพียงแค่หลักพันหรือหลักหมื่นเข้าไปยังอุปกรณ์ด้านความมั่นคงปลอดภัยของพวกเขา ความสำเร็จที่จะได้รับจากการป้องกันภัยคุกคามจะมีระดับต่ำที่สุด เพื่อที่จะขจัดข้อจำกัดนี้ทิ้งไป อุตสาหกรรมด้านความมั่นคงปลอดภัยจึงได้นำเสนอโซลูชันใหม่ คือ TIG ซึ่งทำหน้าที่เป็นอุปกรณ์สำหรับจัดการกับ IOC ปริมาณมหาศาลโดยเฉพาะ รวมไปถึงช่วยลดภาระการทำงานของอุปกรณ์ด้านความมั่นคงปลอดภัยอื่นๆ เช่น NGFW และ IPS

อันที่จริง แนวคิดของ TIG ถือว่าสมเหตุสมผลเป็นอย่างมาก องค์กรส่วนใหญ่มีการติดตั้งโครงข่ายรักษาความมั่นคงปลอดภัยที่มีความซับซ้อน ถ้า TIG ไม่สามารถผสานรวมกับมาตรการด้านความมั่นคงปลอดภัยที่มีอยู่ให้เป็นหนึ่งเดียวกัน ทั้งไม่สามารถใช้งานได้ง่าย แต่กลับสร้างภาระเพิ่มเติมให้แก่ทีมรักษาความมั่นคงปลอดภัย องค์กรคงลังเลและไม่มั่นใจที่จะเพิ่มอุปกรณ์ดังกล่าวเข้าไปยังมาตรการด้านความมั่นคงปลอดภัยของตน

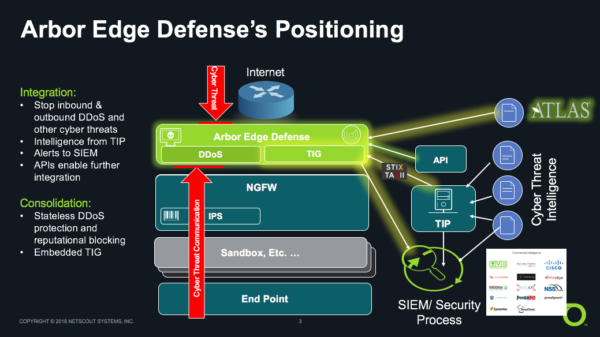

เพื่อตอบรับความต้องการของตลาด NETSCOUT Arbor จึงได้บุกเบิกเปิดตัวโซลูชันใหม่ เรียกว่า AED (Arbor Edge Defense) โดยที่อุปกรณ์ Anti-DDoS ของ NETSCOUT Arbor หรือ “APS” นั้นได้รับการยอมรับว่าเก่งทางด้านการป้องกัน DDoS ขั้นสูงและได้รับความไว้วางใจจากหลายองค์กรมานานนับปี AED ถูกออกแบบมาเพื่อผสานรวมฟังก์ชัน APS และ TIG เข้าด้วยกันเป็นอุปกรณ์เดียว เมื่อใช้งานร่วมกับ APS ผ่านกระบวนการอัปเกรดอันแสนง่ายดาย และยิ่งกว่านั้น ผู้ใช้สามารถเรียกใช้ฟีเจอร์ TIG ได้ทันที

APS เป็นผู้นำในตลาด Anti-DDoS เนื่องจากมีจุดเด่นที่ต่างจากผลิตภัณฑ์อื่น 3 ประการ ได้แก่ การวางตำแหน่งที่อยู่ระหว่าง Router และ Firewall, การถูกออกแบบมาโดยใช้การประมวลผลแพกเก็ตแบบ Stateless และการสนับสนุนจาก ATLAS Global Threat Intelligence โซลูชันใหม่อย่าง AED ก็ได้รับการสืบทอดจุดเด่นเหล่านี้มาด้วยเช่นกัน

เนื่องจาก AED ถูกวางไว้ที่สุดขอบการเชื่อมต่ออินเทอร์เน็ต จึงเหมาะสำหรับการทำหน้าที่เป็นปราการด่านแรกและด่านสุดท้ายในการป้องกันภัยคุกคามขั้นสูงที่มาจากอินเทอร์เน็ต AED ไม่เพียงแค่ช่วยป้องกันภัยคุกคามที่มาจากภายนอกเท่านั้น ยังสามารถตัดการเชื่อมต่อของโฮสต์ที่ติดมัลแวร์กับ C2 Bot Master ภายนอกได้อีกด้วย เหล่านี้ช่วยให้องค์กรสามารถยับยั้งการบุกรุกโจมตีก่อนที่จะเกิดเหตุข้อมูลสำคัญรั่วไหลสู่ภายนอก AED ยังได้รับการสืบทอดเทคโนโลยี Stateless จาก APS ด้วยเช่นกัน ส่งผลให้ AED ช่วยเสริมความมั่นคงปลอดภัยให้แข็งแกร่งมากยิ่งขึ้นและลดภาระงานของ NGFW และ IPS ลงอย่างมาก

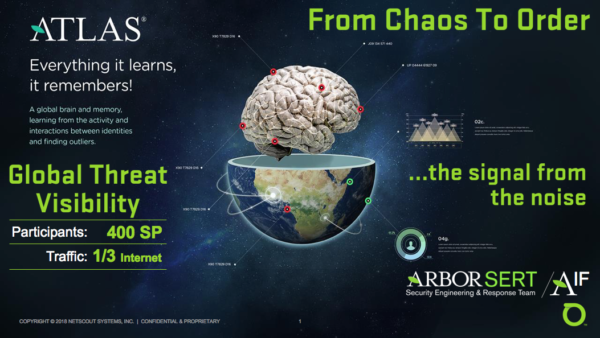

ที่สำคัญคือ NETSCOUT Arbor ATLAS เป็นการผสานความร่วมมือกันระหว่างบริษัทโทรคมนาคมกว่า 400 แห่งทั่วโลกซึ่งมี Sensors และ Honeypots วางกระจายอยู่ทั่วโครงข่ายหลัก ข้อมูลอินเทอร์เน็ตที่รวบรวมมานี้อาจสูงถึง 140 Tbpsซึ่งคิดเป็น 1 ใน 3 ของทราฟฟิกอินเทอร์เน็ตของทั้งโลก ด้วยความสามารถในการติดตามข้อมูลบนอินเทอร์เน็ตอันเป็นรากฐานสำคัญนี้เอง ทำให้ ATLAS สามารถตรวจจับมัลแวร์ได้มากกว่า 200,000 ตัวอย่างในแต่ละวัน ฟีดข้อมูลภัยคุกคามใหม่และมาตรการตอบโต้จะถูกส่งมายังผลิตภัณฑ์ของ NETSCOUT Arbor เรื่อยๆ คุณนฐกรระบุว่า ATLAS มีมันสมองที่ทรงพลังเป็นอย่างมาก การวิจัยทางด้าน Anti-DDoS ใช้เพียงแค่ส่วนเสี้ยวของทรัพยากรทั้งหมดของ ATLAS เท่านั้น ATLAS ได้ขยายขอบเขตในการสำรวจภัยคุกคามไซเบอร์ขั้นสูงมานานหลายปีแล้ว นอกจากนี้ ATLAS ยังอาศัยกระบวนการอัตโนมัติอันหลากหลาย ซึ่งผลลัพธ์ที่ได้จะถูกยืนยันโดยผู้เชี่ยวชาญอีกครั้งหนึ่ง ดังนั้น ATLAS จึงสามารถจัดเรียงข้อมูลภัยคุกคามหลายร้อยล้านรายการและกลั่นสกัดออกมาเหลือเพียง IOC คุณภาพเพียงไม่กี่แสนรายการก่อนส่งไปยัง AED ส่งผลให้การป้องกันโดยใช้ Threat Intelligence อย่างมีประสิทธิภาพและประสบความสำเร็จเช่นเดียวกับอุปกรณ์ด้านความมั่นคงปลอดภัยอื่นๆ อย่าง NGFW และ IPS ทั้งนี้ ด้วยการจัดเก็บเฉพาะข้อมูลที่เกี่ยวข้อง ทำให้ IOC บน AEC เป็นตัวชี้วัดที่มีความน่าเชื่อถือสูง การตัดสินที่ผิดพลาดจะถูกลดให้เหลือน้อยที่สุด ในขณะที่อัตราการบล็อกจะถูกทำให้สูงที่สุดเท่าที่จะเป็นไปได้ ก่อให้เกิดผลลัพธ์อันน่าทึ่งและทรงประสิทธิภาพ

ถึงแม้ว่า ATLAS จะสามารถรวบรวม Threat Intelligence ส่วนใหญ่จากทั่วโลกได้แบบเรียลไทม์ NETSCOUT Arbor ยังคงแนะนำให้ผู้ใช้ส่งข้อมูล Local Threat Intelligence เข้าไปยัง TIG ด้วย ตามหลักแล้ว Global Threat Intelligence เปรียบเสมือนเป็นบัญชีดำของอาชญากรบนอินเทอร์เน็ต แต่ยังคงมีผู้บุกรุกที่ถูก “จับได้คาหนังคาเขา” ขณะโจมตีระบบภายในด้วยเช่นกัน เพื่อให้สามารถระบุตัวตนของผู้บุกรุกได้ทันเวลา Local Threat Intelligence จึงเป็นสิ่งที่ควรมี ผู้ใช้สามารถผสาน AED เข้าด้วยกันกับ Local Threat Intelligence โดยใช้โปรโตคอลการแลกเปลี่ยนข้อมูลมาตรฐาน เช่น STIX/TAXII หรือ RESTful API เพื่อเพิ่มความสามารถในการป้องกันภัยคุกคามได้อย่างง่ายและสะดวกขึ้น

นอกจากนี้ เราสามารถนำ TIP (Threat Intelligence Platform) จากค่ายอื่นๆ มาใช้เพื่อเพิ่มความสามารถในการป้องกันของ AED ได้ด้วย อย่างไรก็ตาม ควรทราบไว้ก่อนว่า TIP มักระบุว่าพวกเขาสามารถจัดการกับ IOC ได้ถึงระดับร้อยล้านหรือพันล้านรายการ และครอบคลุมภัยคุกคามอย่างกว้างขวาง แต่ TIP มักก่อให้เกิดการบล็อกทราฟฟิกเกินความจำเป็นบ่อยๆ ถ้าไม่ได้รับการปรับแต่งหรือจูนอย่างถูกต้อง ยกตัวอย่างเช่น หมายเลข IP ของบางองค์กรอาจถูกใช้เพื่อโยนหินถามทางโดยแฮ็กเกอร์ ต่อให้การกระทำดังกล่าวจะกินเวลาไม่นาน หมายเลข IP เหล่านั้นอาจถูกรวมเข้าไปยังบัญชีดำของ TIP และไม่ถูกนับว่าเป็นหมายเลข IP บริสุทธิ์อีกต่อไป ถ้าองค์กรบล็อกหมายเลข IP เหล่านี้ พวกเขามีโอกาสตัดการเชื่อมต่อกับพันธมิตรทางธุรกิจในอนาคตก็เป็นได้ การมี SIEM คอยโต้ตอบกับ TIP เพื่อสกัด IOC ที่เกี่ยวข้องที่สุดสามารถลดจำนวน IOC ลงจากหลักพันล้านเหลือเพียงไม่กี่ล้าน ซึ่งช่วยขจัดปัญหาเรื่องการบล็อกเกินความจำเป็นบน TIG ได้เป็นอย่างดี

โดยสรุปแล้ว NETSCOUT AED ถูกวางไว้เพื่อเพิ่มความต่อเนื่องของบริการ ป้องกันภัยคุกคามโดยใช้ Threat Intelligence และลดภาระการทำงานของ NGFW และ IPS ลง AED สามารถผสานการทำงานร่วมกับ Threat Intelligence Platform ส่วนใหญ่ในท้องตลาดและ SIEM ได้อย่างไร้รอยต่อผ่านทางการใช้รูปแบบที่เป็นมาตรฐานอย่าง STIX/TAXII ซึ่งช่วยเพิ่มความเร็วและความแม่นยำในการตอบสนองต่อภัยคุกคาม รวมไปถึงลดอัตราการเกิดเหตุผิดปกติด้านความมั่นคงปลอดภัยไซเบอร์ให้เหลือน้อยที่สุด การรวมกันของฟีเจอร์ของซอฟต์แวร์ AED (“การอัปเดตแบบเรียลไทม์”, “การทำงานโดยอัตโนมัติ” และ “รูปแบบที่เป็นมาตรฐาน”) และสถาปัตยกรรมแบบเฉพาะตัว (เทคโนโลยี Stateless และความสามารถในการป้องกันที่ขยายเพิ่มได้อย่างไร้ขีดจำกัด) ก่อให้เกิดการป้องกันภัยคุกคามไซเบอร์ได้อย่างดีที่สุดให้แก่องค์กรของเรา

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย