นักวิจัยด้านความมั่นคงปลอดภัยจาก Qihoo 360 Netlab ออกมาแจ้งเตือนถึงแคมเปญการโจมตีเราท์เตอร์ MikroTik ครั้งใหญ่ ซึ่งขณะนี้อุปกรณ์กว่า 7,500 เครื่องถูกแฮ็กและเปิดใช้งาน Socks4 Proxy ส่งผลให้แฮ็กเกอร์สามารถลอบดักฟังทราฟฟิกบนระบบเครือข่ายได้ตั้งแต่ช่วงเดือนกรกฎาคมที่ผ่านมา ในขณะที่ยังมีเราท์เตอร์อีกกว่า 370,000 เครื่องรอถูกโจมตีอยู่

นักวิจัยระบุว่า แฮ็กเกอร์ใช้ช่องโหว่ Winbox Any Directory File Read (CVE-2018-14847) บนเราท์เตอร์ MikroTik ที่ได้มาจากชุดเครื่องมือแฮ็ก Vault 7 ของ CIA ที่ชื่อว่า Chimay Red ที่ถูกปล่อยออกสู่สาธารณะพร้อมๆ กับช่องโหว่ Remote Code Execution บน Webfig ซึ่งทั้ง Winbox และ Webfig นี้เป็นโมดูลที่ใช้บริหารจัดการของ RouterOS และผูกติดกับพอร์ต TCP/8291, TCP/80 และ TCP/8080 นอกจากนี้ Winbox ยังถูกออกแบบมาเพื่อให้ผู้ใช้ Windows สามารถตั้งค่าเราท์เตอร์ได้ง่ายด้วยการดาวน์โหลดไฟล์ DLL จากเราท์เตอร์มารันบนระบบได้

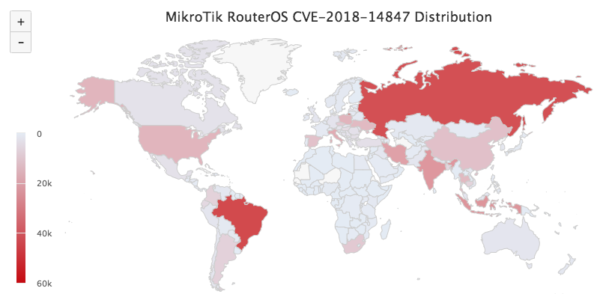

จากการวิเคราะห์ของ Netlab พบว่ามีเราท์เตอร์ MikroTik มากกว่า 370,000 เครื่องจาก 1,200,000 เครื่องทั่วโลกที่ยังคงมีช่องโหว่ CVE-2018-14817 อยู่ ถึงแม้ว่าเจ้าของผลิตภัณฑ์จะออกแพตช์เพื่ออุดช่องโหว่ไปเรียบร้อยแล้วก็ตาม ส่งผลให้แฮ็กเกอร์สามารถเจาะช่องโหว่เพื่อลอบส่งโค้ด Coinhive เข้าไปรันเพื่อขุดเหรียญเงินดิจิทัล หรือเปิดใช้งาน Socks4 Proxy อย่างเงียบๆ เพื่อแอบดักฟังทราฟฟิกบนระบบเครือข่ายได้

จนถึงตอนนี้ ยืนยันแล้วว่ามีเราท์เตอร์ MikroTik ประมาณ 239,000 หมายเลข IP ที่มีการเปิดใช้ Socks4 Proxy อย่างไม่พึงประสงค์ และพร้อมที่จะส่งข้อมูลที่ถูกดักฟังบนอุปกรณ์ออกมายังเซิร์ฟเวอร์ของแฮ็กเกอร์ จากการตรวจสอบพบว่าอุปกรณ์ส่วนใหญ่มาจากประเทศรัสเซีย อิหร่าน บราซิล ยูเครน บังคลาเทศ อินโดนีเซีย เอกวาดอร์ สหรัฐฯ และบางประเทศในแถบยุโรปและเอเชีย แนะนำให้ผู้ใช้เราท์เตอร์ MikroTik รีบอัปเดตแพตช์ล่าสุดเพื่ออุดช่องโหว่โดยเร็ว

รายละเอียดเชิงเทคนิค: http://blog.netlab.360.com/7500-mikrotik-routers-are-forwarding-owners-traffic-to-the-attackers-how-is-yours-en/

ที่มา: https://thehackernews.com/2018/09/mikrotik-router-hacking.html

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย