Min-chang Jang หัวหน้าทีมวิจัยภัยคุกคามจาก Financial Security Institute ประเทศเกาหลีใต้ ได้ออกมาเปิดเผยถึงการโจมตีแบบ Voice Phishing รูปแบบใหม่ที่ผสานการทำงานผ่าน Malicious App เพื่อเพิ่มความแนบเนียนและลบร่องรอยในการโจมตี ภายในงานประชุม Black Hat Asia 2019 ที่เพิ่งจัดไป

Jang ระบุว่า Voice Phishing เป็นหนึ่งในการต้มตุ๋นที่น่าเป็นห่วงที่สุดในเกาหลีใต้ ในปี 2018 ที่ผ่านมามีผู้ตกเป็นเหยื่อไม่น้อยกว่า 48,743 ราย ในขณะที่ความเสียหายที่เกิดขึ้นจาก Voice Phishing มีมูลค่าสูงถึง 440,000 ล้านวอน (ประมาณ 12,310 ล้านบาท) ซึ่งเพิ่มขึ้นจากปีก่อนหน้านั้นถึง 82.7% อย่างไรก็ตาม Voice Phishing ไม่สามารถเรียกว่าเป็นการโจมตีไซเบอร์ได้อย่างเต็มปาก เนื่องจากอาศัยการโทรศัพท์และจิตวิทยา (Social Engineering) ในการหลอกลวงเหยื่อเพื่อให้มาซึ่งข้อมูลความลับหรือเงินโดยมิชอบ

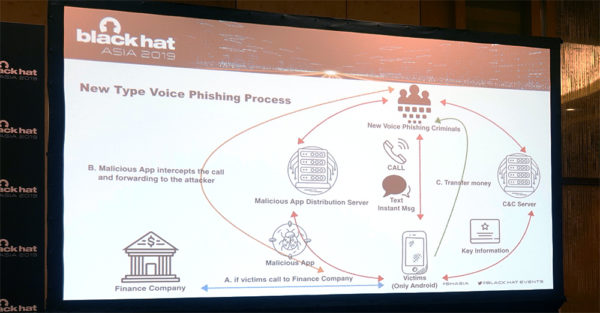

ล่าสุด Jang พบว่ามีการโจมตีแบบ Voice Phishing รูปแบบใหม่ที่มีการหลอกให้เหยื่อติดตั้ง Malicious Application ลงบนโทรศัพท์มือถือ (Android) แล้วใช้ Malicious App นั้นในการช่วยเพิ่มความแนบเนียนในการหลอกลวงเหยื่อ ดักฟังและลอบส่งข้อมูลสำคัญไปยัง C&C Server รวมไปถึงลบร่องรอยในการโจมตี โดยสามารถสรุปขั้นตอนการโจมตีได้ดังนี้

- กลุ่มแฮ็กเกอร์ (จากนี้ขอเรียกว่าแก๊ง Call Center เพื่อให้เห็นภาพได้ง่าย) จัดเตรียมเว็บ Phishing สำหรับหลอกเหยื่อที่ต้องการกู้เงิน

- แก๊ง Call Center ทำการส่ง SMS โดยระบุรายละเอียดการอนุมัติการกู้ยืม พร้อมบอกให้ติดตั้งแอปพลิเคชันตามลิงค์ที่แนบมาเพื่อดำเนินการกู้ยืมให้เสร็จสิ้น ซึ่งแอปพลิเคชันดังกล่าวเป็น Malicious App ที่อ้างชื่อธนาคารหรือบริษัทที่ให้กู้เงินที่มีอยู่จริง

- หลังจากติดตั้งแอปพลิเคชันแล้วให้กรอกชื่อ เบอร์โทร และเลขบัตรประชาชน

- แอปพลิเคชันระบุหมายเลขติดต่อธนาคารหรือบริษัทที่ให้กู้เงินตามหมายเลขจริง แต่เมื่อผู้ใช้โทรไปยังเบอร์ดังกล่าว แอปพลิเคชันจะทำการดักจับการโทรออกแล้วเปลี่ยนไปโทรหาเบอร์ของแก๊ง Call Center แทน ซึ่งระหว่างรอสายจะมีการเปิดเพลงรอสายของธนาคารหรือบริษัทที่ให้กู้เงินที่กำลังติดต่อไปด้วยเพื่อเพิ่มความสมจริง

- เมื่อวางสาย แอปพลิเคชันจะเปลี่ยนเบอร์โทรออกจากเบอร์ที่โทรไปแก๊ง Call Center ไปเป็นเบอร์ของธนาคารหรือบริษัทที่ให้กู้เงินที่เหยื่อพยายามติดต่อเพื่อลบร่องรอย

นอกจากนี้ Jang ยังได้ทำการตรวจสอบ Malicious App Distribution Server และ C&C Server พบว่าเซิร์ฟเวอร์ดังกล่าวใช้หมายเลข IP ที่ตั้งอยู่ในประเทศไต้หวัน แต่ภาษาที่ใช้กลับเป็นภาษาจีนแบบตัวย่อ (Simplified Chinese) ซึ่งถูกใช้ในประเทศจีนแผ่นดินใหญ่ (ไต้หวันใช้ภาษาจีนแบบตัวเต็มหรือ Traditional Chinese) จึงคาดว่าแก๊ง Call Center ที่อยู่เบื้องหลังการโจมตีนี้มาจากประเทศจีน ขณะนี้ทางหน่วยงานที่เกี่ยวข้องของทั้งเกาหลีและไต้หวันกำลังดำเนินการสืบสวนเรื่องดังกล่าวอยู่

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย

TechTalkThai ศูนย์รวมข่าว Enterprise IT ออนไลน์แห่งแรกในประเทศไทย